¿Cómo mejorarías tu seguridad si pudieras anticiparte a los ataques en lugar de solo reaccionar a ellos?

¿Sabes cuánto tiempo se tarda en detectar y mitigar una vulnerabilidad crítica en tu organización?

¿Está tu empresa realmente protegida contra las últimas amenazas avanzadas?

Si has dudado en la respuesta o, sencillamente, no tienes la certeza de poder responder a estas preguntas, te invito a seguir leyendo. Actualmente, existen herramientas que pueden ayudarte a mejorar la postura en ciberseguridad de tu organización gracias a la Inteligencia Artificial (IA).

Todos los días emergen nuevas ciberamenazas, están en constante evolución. Resulta muy necesario que las organizaciones adopten estrategias que les permitan no solo detectar y responder a incidentes, sino anticiparse a ellos.

En este contexto, una herramienta de Gestión Continua de la Exposición al Riego –Continuous Threat Exposure Management (CTEM)- se ha convertido en una pieza clave para las empresas que buscan fortalecer su postura de seguridad.

Desde la posición de un CISO, la adopción de un CTEM no solo mejora la visibilidad de las vulnerabilidades en la superficie de ataque, sino que también permite una priorización inteligente y una corrección eficaz. No es lo mismo saber que hay N vulnerabilidades en nuestra empresa, que conocer realmente cómo nos puede afectar aquella que nos podría hacer más daño en caso de ser explotada.

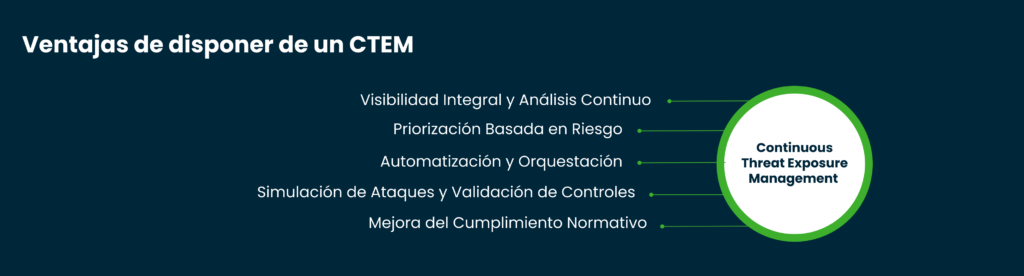

Podríamos resumir las ventajas de disponer de un CTEM en cinco puntos:

- Visibilidad Integral y Análisis Continuo

La gestión tradicional de vulnerabilidades se basa en escaneos periódicos, lo que genera ventanas de exposición. Un CTEM opera de manera continua, evaluando la postura de seguridad en tiempo real y proporcionando información relevante sobre amenazas activas y potenciales. - Priorización Basada en Riesgo

No todas las vulnerabilidades representan el mismo nivel de riesgo. Un CTEM emplea modelos avanzados de riesgo contextualizado, alineando la explotabilidad de una vulnerabilidad con la criticidad del activo afectado, lo que ayuda a mejorar la toma de decisiones. - Automatización y Orquestación

Un CTEM eficaz debe integrarse con herramientas de SOAR (Security Orchestration, Automation and Response) para automatizar la mitigación de amenazas en tiempo real, agilizando su resolución. - Simulación de Ataques y Validación de Controles

Existen soluciones de Breach & Attack Simulation (BAS) que permiten validar la efectividad de las defensas mediante simulaciones controladas de ataques. Esto ayuda a las empresas a optimizar sus estrategias defensivas sin esperar a que ocurra un incidente real. - Mejora del Cumplimiento Normativo

Regulaciones como NIST, ISO 27001 y frameworks como MITRE ATT&CK enfatizan la importancia de una gestión continua de la exposición a amenazas. Un CTEM facilita el cumplimiento normativo al proporcionar evidencia tangible de la evaluación y mitigación continua de riesgos.

Así pues, el CTEM es mucho más que un simulador a ataques. Debe ofrecer una visión holística de nuestra postura en ciberseguridad e integrarse fácilmente con el ecosistema de los diferentes fabricantes que ya utilizamos en nuestro entorno corporativo, así como facilitar la automatización en la medida de lo posible.

Sólo así, puede ofrecer al CISO y al equipo de ciberseguridad los KPIs necesarios para una gestión eficaz de la ciberseguridad en su organización.

En Ukotek fuimos pioneros en España al apostar y ofrecer un Servicio Gestionado de Exposición Continua al Riesgo a nuestros Clientes. Tras un exhaustivo análisis de varias tecnologías, hoy podemos decir que acertamos al apostar decididamente por PICUS Security.

Nos resulta muy gratificante observar la sorpresa inicial de nuestros interlocutores al finalizar la clásica prueba de concepto (POC) inicial, y la satisfacción por los resultados obtenidos una vez han contratado el servicio y son Clientes.

Más allá de las ventajas anteriormente mencionadas de disponer de un CTEM, nuestros clientes resaltan especialmente cinco aspectos diferenciales de nuestro servicio con PICUS Security:

- La facilidad de la integración -en cuestión de minutos- con SIEMs como Splunk.

- La rapidez en la entrega, sin agentes y sin necesidad de operar con otros equipos.

- La capacidad de empoderar al SOC, con casos de uso concretos, o cuestionarlo en función de la eficacia de las reglas establecidas

- Unas librerías de amenazas actualizadas a diario

- El soporte continuo de un Client Success Manager

En resumen, implementar un CTEM no es solo una estrategia de seguridad, sino una ventaja competitiva. Al reducir la exposición a amenazas, mejorar la visibilidad y optimizar la respuesta ante incidentes, las organizaciones pueden operar con mayor confianza en un entorno digital cada vez más hostil.

Los fabricantes líderes en el mercado, como PICUS Security, continúan innovando, permitiendo a las empresas adaptarse y fortalecer su resiliencia frente a las amenazas emergentes.

Si buscas una solución de fácil implementación y que se integre con tu SIEM, es momento de dar el siguiente paso y fortalecer tu postura de seguridad con Ukotek y un CTEM de primer nivel.