Come migliorereste la vostra sicurezza se poteste anticipare gli attacchi anziché limitarvi a reagire?

Sapete quanto tempo occorre per rilevare e mitigare una vulnerabilità critica nella vostra organizzazione?

La vostra azienda è davvero protetta contro le più recenti minacce avanzate?

Se avete dubbi sulla risposta o semplicemente non siete sicuri di poter rispondere a queste domande, vi invito a continuare a leggere. Oggi esistono strumenti che possono aiutarvi a migliorare la sicurezza informatica della vostra organizzazione grazie all'intelligenza artificiale (AI).

Ogni giorno emergono nuove minacce informatiche, in continua evoluzione. Le organizzazioni devono adottare strategie che permettano loro non solo di rilevare e rispondere agli incidenti, ma anche di anticipare a loro.

In questo contesto, uno strumento per Gestione dell'esposizione all'irrigazione continua –Gestione continua dell'esposizione alle minacce (CTEM) - è diventato un attore chiave per le aziende che cercano di rafforzare la propria posizione di sicurezza.

Dal punto di vista di un CISO, l'adozione di un CTEM non solo migliora il visibilità di vulnerabilità sulla superficie di attacco, ma permette anche un priorità intelligente e un correzione efficace. Non è la stessa cosa sapere che ci sono N vulnerabilità nella nostra azienda, quanto piuttosto sapere come potrebbe colpirci quella che, se sfruttata, potrebbe danneggiarci maggiormente.

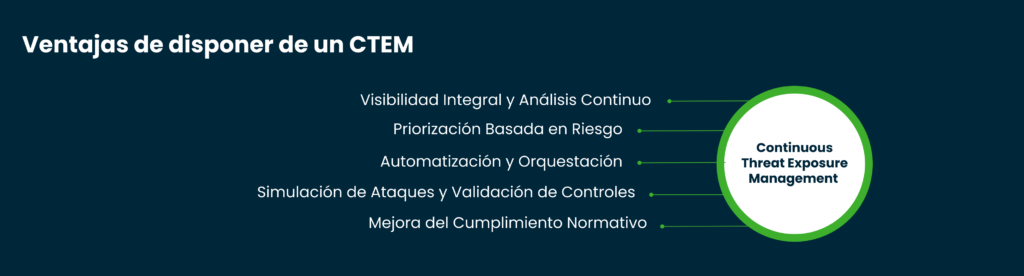

I vantaggi di avere un CTEM possono essere riassunti in cinque punti:

- Visibilità integrata e analisi continua

La gestione tradizionale delle vulnerabilità si basa su scansioni periodiche, che creano finestre di esposizione. Un CTEM opera da su base continuativavalutare il sicurezza in tempo reale e fornire informazioni rilevanti sulle minacce attive e potenziali. - Priorità basata sul rischio

Non tutte le vulnerabilità rappresentano lo stesso livello di rischio. Un CTEM impiega modelli avanzati di rischio contestualizzatoLa sfruttabilità di una vulnerabilità è allineata alla criticità dell'asset interessato, il che contribuisce a migliorare il processo decisionale. - Automazione e orchestrazione

Un CTEM efficace deve essere integrato con gli strumenti SOAR (Security Orchestration, Automation and Response) al fine di automatizzare la mitigazione delle minacce in tempo reale, accelerandone la risoluzione. - Simulazione dell'attacco e convalida del controllo

Esistono soluzioni per Simulazione di violazione e attacco (BAS) che consentono convalidare l'efficacia delle difese attraverso simulazioni controllate di attacchi. Questo aiuta le aziende a ottimizzare le strategie difensive senza aspettare che si verifichi un incidente reale. - Migliorare la conformità normativa

Regolamenti quali NIST, ISO 27001 e quadri e MITRE ATT&CK sottolineano l'importanza della gestione continua dell'esposizione alle minacce. Un CTEM facilita la conformità normativa fornendo prove tangibili di una continua valutazione e mitigazione dei rischi.

Il CTEM è quindi molto più di un simulatore di attacco. Deve offrire un visione olistica della nostra posizione di sicurezza informatica e integrarsi facilmente con l'ecosistema dei diversi produttori che già utilizziamo nel nostro ambiente aziendale, oltre a facilitare il più possibile l'automazione.

Solo così è possibile fornire al CISO e al team di cybersecurity i KPI necessari per un'efficace gestione della sicurezza. gestione efficace della sicurezza informatica nella vostra organizzazione.

A Ukotek siamo stati pionieri in Spagna quando abbiamo deciso di offrire ai nostri clienti un servizio di esposizione continua al rischio gestito. Dopo un'analisi esaustiva di varie tecnologie, possiamo ora affermare che abbiamo avuto ragione a impegnarci fermamente per Sicurezza PICUS.

Ci gratifica molto osservare la sorpresa iniziale dei nostri interlocutori al termine del classico proof of concept (POC) iniziale, e la soddisfazione per i risultati ottenuti una volta contrattato il servizio e diventati Clienti.

Oltre ai vantaggi già citati di avere un CTEM, i nostri clienti sottolineano cinque aspetti del nostro servizio che ci distinguono dagli altri. Sicurezza PICUS:

- Il facilità di integrazione -In pochi minuti, con SIEM come Splunk.

- La velocità di consegna, senza agenti e senza la necessità di utilizzare altre apparecchiature.

- La capacità di potenziamento del SOCL'uso delle regole, con casi d'uso concreti, o la messa in discussione sulla base dell'efficacia delle regole stabilite.

- A librerie di minacce aggiornato quotidianamente

- Il supporto continuo di un Responsabile del successo del cliente

In breve, l'implementazione di un CTEM non è solo una strategia di sicurezza, ma un vantaggio competitivo. Riducendo l'esposizione alle minacce, migliorando la visibilità e ottimizzando la risposta agli incidenti, le organizzazioni possono operare con maggiore sicurezza in un ambiente digitale sempre più ostile.

Produttori leader, come Sicurezza PICUScontinuano a innovare, consentendo alle aziende di adattarsi e di rafforzare la loro resilienza alle minacce emergenti.

Se siete alla ricerca di una soluzione facile da implementare e che si integri con il vostro SIEM, è il momento di fare il passo successivo e rafforzare la vostra posizione di sicurezza con Ukotek e un CTEM di prima classe.