Standard, normative e conformità

Siamo esperti certificati per l'ottenimento dei certificati e la conformità alle normative.

Aiutiamo i nostri clienti a implementare le migliori pratiche di cybersecurity, promuovendo l'adozione di una strategia Zero Trust secondo i framework promossi dal National Institute of Standards and Technology (NIST) americano. Vi consigliamo su come ottenere la certificazione 27001 dell'International Organization for Standardization (ISO) e la conformità alle normative europee e internazionali.

Il nostro team di auditor e consulenti ha una vasta esperienza nell'implementazione di ENS, DORA, NIS2 e ISO 27001.

Tutti dispongono degli accreditamenti - CCN_CERT/ENS, CISA, ISO/IEC 27001:2013 - che ci consentono di accompagnare la vostra azienda nel processo di certificazione.

Conformità ENS e NIS2

Implementiamo il National Security Scheme (ENS) e il NIS2 e accompagniamo i nostri clienti nel processo di certificazione e nella successiva consulenza.

Team di audit certificato

Disponiamo di un team di esperti revisori con le seguenti certificazioni internazionali:

- Auditor ISO 27001

- Responsabile della sicurezza informatica certificato (CISA)

Conformità PCI DSS 4.0

Offriamo un servizio gestito per fornire una visibilità completa dei rischi associati alle terze parti. Se vendete servizi tramite il vostro sito web, sarete in grado di rispondere ai nuovi requisiti PCI DSS 4.0.

ENS - Schema di sicurezza nazionale

Per chi?

La ENS stabilisce i requisiti minimi di cybersecurity che devono essere soddisfatti dagli enti pubblici, dai loro fornitori di tecnologia e dalle aziende che desiderano allinearsi agli elevati standard di sicurezza richiesti dalla Pubblica Amministrazione nella protezione dei propri sistemi e dati.

Perché?

L'obiettivo è garantire la riservatezza, l'integrità, la disponibilità e la tracciabilità dei dati e dei servizi, riducendo i rischi di attacchi informatici e altre minacce digitali.

Come?

Per conformarsi all'ENS, le organizzazioni devono condurre una valutazione iniziale per determinare il proprio livello di sicurezza, implementare le misure appropriate e condurre audit e revisioni periodiche per garantire la conformità continua. Questo processo non solo migliora la sicurezza, ma crea anche fiducia nei servizi pubblici.

Avete bisogno di aiuto?

I nostri auditor certificati garantiscono la conformità al National Security Scheme (ENS), fornendo consulenza e certificazione di esperti per proteggere la vostra organizzazione.

NIS2 - Direttiva sulla sicurezza delle reti e dei sistemi informativi

Per chi?

La direttiva NIS2 si concentra su enti pubblici e privati in settori critici come l'energia, la sanità, le banche e i servizi digitali essenziali, nonché sulle medie e grandi imprese, per rafforzare la sicurezza informatica e la risposta agli incidenti nell'Unione europea.

Perché?

L'obiettivo è migliorare la sicurezza informatica e i sistemi informativi nell'Unione europea. Si propone di garantire un elevato livello comune di sicurezza informatica, di rafforzare la resilienza delle infrastrutture critiche e di ridurre la vulnerabilità di questi sistemi agli attacchi informatici.

Come?

I requisiti chiave della NIS2 includono la gestione del rischio, la segnalazione degli incidenti e l'implementazione di misure di sicurezza tecniche e organizzative. Le organizzazioni devono identificare i propri asset critici, implementare controlli di sicurezza adeguati e mantenere un monitoraggio continuo per rilevare e rispondere agli incidenti.

Volete iniziare subito il processo di certificazione?

Affidatevi ai nostri auditor certificati per la conformità alla direttiva NIS2, offrendovi consulenza e certificazione di esperti per migliorare la sicurezza informatica della vostra infrastruttura.

Guida al Cybersecurity Framework: ISO 27001 e NIST

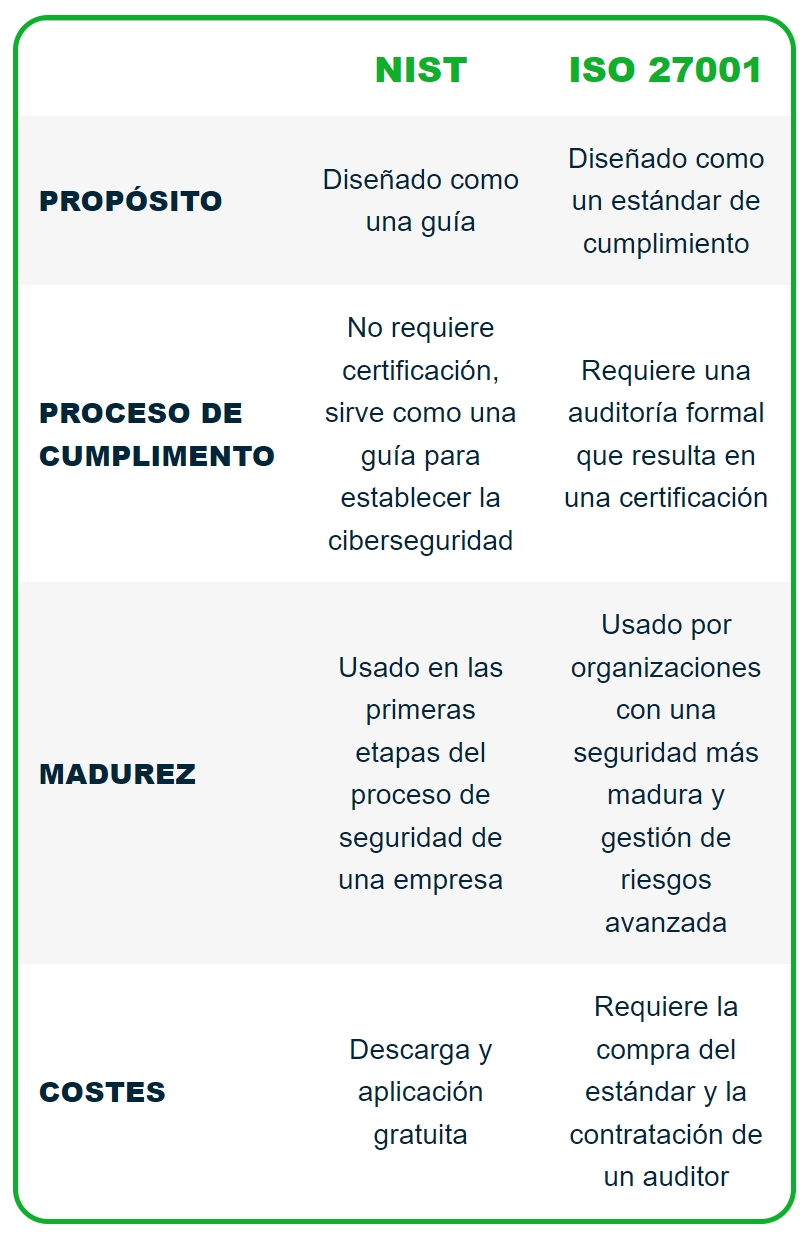

I framework di cybersecurity come ISO 27001 e NIST forniscono linee guida essenziali per aiutare le organizzazioni a rispettare le normative sulla sicurezza.

ISO 27001 si concentra sulla gestione della sicurezza delle informazioni attraverso un sistema di gestione completo.

NIST fornisce linee guida tecniche e organizzative per migliorare la sicurezza informatica.

L'implementazione di questi framework implica la definizione di chiare politiche di sicurezza, la conduzione di regolari valutazioni del rischio e l'adozione di misure di sicurezza adeguate. Questi framework non solo aiutano a rispettare le norme ENS e NIS2, ma rafforzano anche la posizione complessiva dell'organizzazione in materia di sicurezza informatica.

| NIST | ISO 27001 | |

|---|---|---|

| SCOPO | Progettato come guida | Progettato come standard di conformità |

| PROCESSO DI CONFORMITÀ | Non è richiesta alcuna certificazione, serve come guida per stabilire la cybersicurezza | Richiede un audit formale con conseguente certificazione |

| MATURITÀ | Utilizzato nelle prime fasi del processo di sicurezza di un'azienda. | Utilizzato da organizzazioni con una sicurezza più matura e una gestione del rischio avanzata. |

| COSTI | Download e applicazione gratuiti | Richiede l'acquisto dello standard e l'assunzione di un revisore. |

Strategia di sicurezza Fiducia zero

La strategia di sicurezza Zero Trust si basa sulla premessa che nulla, all'interno o all'esterno della rete, deve essere considerato affidabile senza una verifica continua. I principi fondamentali di Zero Trust includono la verifica costante di utenti e dispositivi e il controllo degli accessi basato sul rischio.

Per implementare una strategia Zero Trust, le organizzazioni devono condurre una valutazione del rischio, segmentare la rete per limitare l'accesso e monitorare costantemente tutte le attività. Questa strategia è essenziale per proteggere i dati in un ambiente in cui le minacce possono emergere sia internamente che esternamente.